中小企業のランサムウェア対策完全ガイド【2026年版】|被害事例・身代金要求の実態・5つの予防策と感染時の初動対応

「警察庁の発表で、ランサムウェア被害件数は中小企業が 約半数を占める とされています」「身代金が数百万円〜数千万円要求された」「業務システムが暗号化されて1週間業務停止した」——2024〜2026年にかけて、ランサムウェア被害は 中小企業に集中 する傾向が強まっています。

「うちは大企業じゃないから狙われない」は完全な誤解です。むしろ攻撃者は セキュリティ対策が手薄な中小企業を意図的に狙って います。被害を受けた中小企業の多くは、MFA(多要素認証)の未実装、バックアップの不備、OSパッチの遅延 という基本対策の欠如が直接の原因でした。

本記事では、中小企業の情シス・経営者向けに、ランサムウェア対策の実践ガイド を解説します。被害事例・身代金要求の実態・5つの予防策・感染時の初動対応7ステップを網羅し、限られた予算と人員でも実装できる現実的な対策を提示します。

この記事でわかること

- 中小企業がランサムウェアに狙われる3つの理由

- 実際の被害事例と平均的な身代金要求額・復旧期間

- 中小企業ができる5つの予防策(投資対効果順)

- 感染時の初動対応7ステップ

- 身代金を払うべきか判断するフレームワーク

- BCPと事業継続のための準備

目次

想定読者

本記事は、次のような方を想定しています。

- ランサムウェア対策の優先度を整理したい中小企業の情シス担当者

- セキュリティ予算を経営層に説明する必要がある事業責任者

- 「うちは大丈夫」という社内の認識を変えたいDX推進担当者

- 既に被害を受け、再発防止策を検討している企業

中小企業が狙われる3つの理由

理由1:セキュリティ対策が手薄であることを攻撃者が知っている

攻撃者は、攻撃対象を 「攻撃成功率 × 期待報酬」 で選びます。中小企業は、

- セキュリティ専任者がいない(情シス兼任)

- 多要素認証(MFA)未導入

- OSアップデートが遅い・止まっている

- バックアップの取得・検証が不十分

といった脆弱性が 大企業と比較して圧倒的に多い。攻撃ツールはすでに自動化されており、ランダムにスキャンして弱い企業を見つけ次第攻撃します。

理由2:身代金を払う可能性が高い

中小企業は、業務停止が直接事業継続を脅かすため、身代金を支払って早期復旧を選ぶ可能性が高い と見られています。実際、警察庁の調査でも、中小企業の約30〜40%が「支払いを検討した」と回答しています。

理由3:取引先大企業への踏み台にされる

近年急増しているのが「サプライチェーン攻撃」。中小企業を踏み台にして、取引先の大企業を最終標的とする手口です。中小企業に侵入後、取引情報・VPN認証情報・メール本文などから大企業のネットワークに侵入します。

「うちは大企業の取引先だから、自分だけの問題じゃない」と認識することが、対策を真剣に進める第一歩です。

実際の被害事例(中小企業)

事例1:製造業(従業員80名)

- 被害内容:基幹システム(受発注・在庫管理)が全暗号化

- 身代金要求:約500万円(ビットコイン)

- 復旧期間:14日間

- 損失額:身代金支払いなし+業務停止14日 = 推定3,000万円超

- 根本原因:管理者アカウントのMFA未導入+古いVPN機器の脆弱性放置

事例2:物流業(従業員30名)

- 被害内容:ファイルサーバーと顧客DB暗号化

- 身代金要求:約300万円(途中値下げ交渉あり)

- 復旧期間:7日間(バックアップから復元)

- 損失額:機会損失約500万円+顧客信頼失墜

- 根本原因:RDP(リモートデスクトップ)が外部公開状態

事例3:医療機関(病床数150)

- 被害内容:電子カルテシステム暗号化

- 身代金要求:約2,000万円

- 復旧期間:2ヶ月以上

- 損失額:診療制限による減収+復旧費用 = 数億円規模

- 根本原因:旧Windows Serverのサポート切れ・古いOS脆弱性

被害企業の共通点:

- MFA未実装

- バックアップが暗号化対象範囲内に置かれていた

- パッチ管理が遅延していた

- インシデント対応マニュアルが整備されていない

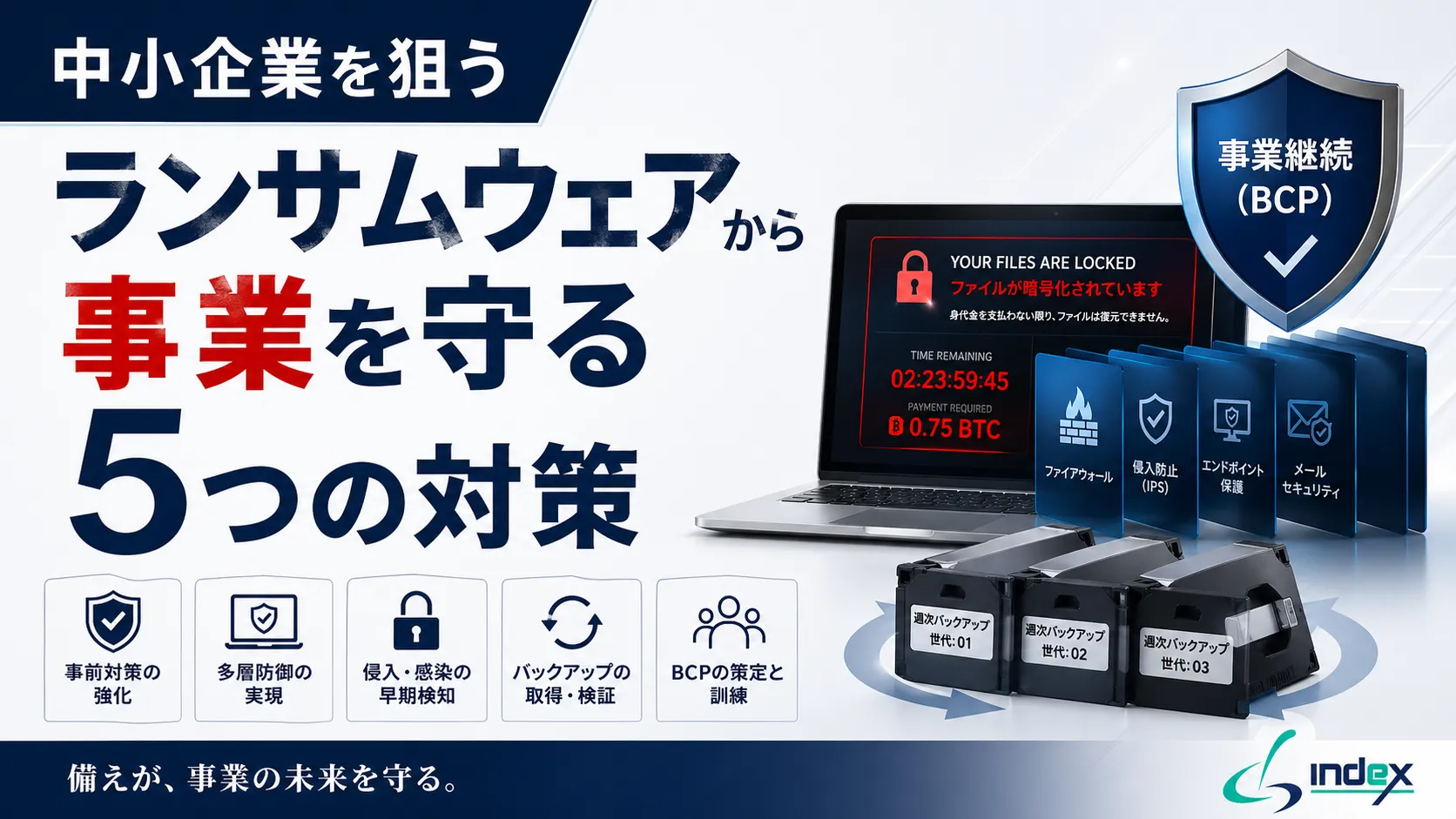

中小企業ができる5つの予防策(投資対効果順)

すべてを一度に実装するのは現実的ではありません。投資対効果が高い順 で取り組みましょう。

予防策1:多要素認証(MFA)の必須化【最優先・コスト低】

効果: 80〜90%のランサムウェア攻撃を防げる

コスト: 既存ツール(Microsoft 365・Google Workspace等)に標準搭載・追加費用ほぼ不要

実装難易度: ★☆☆☆☆

すべてのユーザー(特に管理者・VPN利用者)にMFAを必須化するだけで、攻撃成功率は劇的に下がります。

実装手順:

- 管理者アカウントから順次MFA有効化

- 全社員にスマホアプリ(Microsoft Authenticator等)を案内

- レガシー認証(POP/IMAP・古いVPNプロトコル)をブロック

予防策2:オフラインバックアップの取得・定期検証【最優先・コスト中】

効果: 感染しても身代金を払わずに復旧できる

コスト: 月額数万円〜(クラウドバックアップ)

実装難易度: ★★☆☆☆

「バックアップを取っている」だけでは不十分。ランサムウェアはバックアップも暗号化を狙う ため、以下の3要件を満たす必要があります。

| 要件 | 内容 |

|---|---|

| 3-2-1ルール | 3つのコピー・2種類の媒体・1つはオフライン保管 |

| 書き換え不可(イミュータブル) | バックアップ後に削除・改ざんできない設定 |

| 定期復元テスト | 月1回以上、実際に復元できるか検証 |

実装手順:

- 重要データのバックアップ範囲を定義

- クラウド + ローカルNASの2系統で保管

- オフライン保管(テープ or オフライン外付けHDD)の追加

- 月次で復元テストを実施

予防策3:OS・ソフトウェアの自動パッチ適用【優先・コスト低】

効果: 既知の脆弱性経由の攻撃を防ぐ

コスト: ほぼゼロ(既存ツールの設定)

実装難易度: ★★☆☆☆

Windows Update・MacOSアップデート・各種ソフトウェアを自動適用する設定にします。特に以下は要注意:

- VPN機器・ルーター(中小企業の侵入口の最多)

- リモートデスクトップ(RDP)

- メールサーバー

- 社内Webアプリ

実装手順:

- 全PCのWindows Update自動化を確認

- ネットワーク機器(VPN・ルーター)のファームウェア更新計画を策定

- 月次で「サポート切れソフトウェア」がないか棚卸し

予防策4:EDR(次世代エンドポイント保護)の導入【中優先・コスト中】

効果: ファイルの異常な暗号化を検知して停止

コスト: ユーザー単価 月額500〜1,500円

実装難易度: ★★★☆☆

従来のアンチウイルス(パターンマッチング)では未知の攻撃を防げません。EDR(Endpoint Detection and Response) は振る舞い検知でランサムウェアを早期検出します。

代表的な製品:

- Microsoft Defender for Business(Microsoft 365 Business Premiumに含む)

- CrowdStrike Falcon(高機能・大企業向け)

- SentinelOne(中堅企業向け)

予防策5:従業員のセキュリティ教育【継続・コスト低】

効果: フィッシング経由の侵入を防ぐ

コスト: 既存ツール(Microsoft Defender等)の訓練機能・社内セミナー

実装難易度: ★★☆☆☆

ランサムウェアの侵入経路の最多はフィッシングメール。技術対策だけでなく、従業員が騙されない教育も不可欠です。

実装手順:

- 年2回の標的型メール訓練(クリック率を測定)

- 月次の簡易セミナー(5分動画など)

- 不審メール報告窓口の設置

「自社の対策レベルを第三者に診断してほしい」「予算内で何から始めるべきか相談したい」——そんな場合は、セキュリティ実務に強いパートナーに相談するのが近道です。

感染時の初動対応7ステップ

万が一感染が発覚した場合、最初の数時間の対応が 被害規模を左右 します。

ステップ1:感染端末をネットワークから物理的に切断(5分以内)

LANケーブル抜去・Wi-Fi無効化。シャットダウンはNG(メモリ上の証拠が消える可能性)。横展開を防ぐ最優先行動です。

ステップ2:経営層・関係者への即時報告(30分以内)

情シス内で抱え込まず、経営者・法務・広報に第一報。判断を一人で抱えない体制を作ります。

ステップ3:被害範囲の調査(数時間〜1日)

- どの端末・サーバーが感染したか

- どのデータが暗号化されたか

- 個人情報・取引先情報が含まれるか

ステップ4:警察・専門機関への相談(24時間以内)

- 警察庁サイバー警察局

- IPA(独立行政法人情報処理推進機構)

- JPCERT/CC

被害届を出すかは別として、専門家の知見を得ることが復旧の鍵。

ステップ5:個人情報漏洩の判定(24〜72時間以内)

個人情報保護法では、漏洩時は個人情報保護委員会への報告義務(72時間以内)と本人通知義務があります。法務・専門家と連携。

ステップ6:復旧計画の策定(1〜3日)

- バックアップから復元するか

- 身代金交渉するか(後述の判断フレームワーク参照)

- 業務をどう代替運用するか(紙・電話・メール等)

ステップ7:再発防止策の実施(1週間〜1ヶ月)

- 侵入経路の特定と封鎖

- 全社的なパスワード変更

- MFA徹底化

- 社員への報告・教育

身代金を払うべきか判断するフレームワーク

「払うべきか」は法的にも倫理的にも複雑な問題です。以下の3軸で判断します。

| 判断軸 | 内容 |

|---|---|

| 復旧の代替手段 | バックアップから復元できるか・業務代替手段はあるか |

| 支払いリスク | 身代金支払い後も復号鍵が渡されないケースが30%超 |

| 法的リスク | 国際制裁対象組織への支払いは違法(OFAC等) |

原則は「払わない」。理由:

- 復号鍵が渡されない可能性が高い

- 「払う企業」とマークされ再攻撃される

- 攻撃者の活動資金になる

例外的に検討するケース:

- 人命に関わる業務(医療など)

- バックアップが完全に破壊された

- 専門家・警察と協議の上での判断

BCPと事業継続のための準備

ランサムウェア対策は単独ではなく、BCP(事業継続計画)の一部 として位置づけます。

事前準備チェックリスト

- [ ] 緊急時の連絡網(経営層・情シス・法務・広報・取引先)

- [ ] 業務代替手順(紙・FAX・電話での運用)

- [ ] サイバー保険の加入検討

- [ ] インシデント対応マニュアル(年1回更新)

- [ ] バックアップ復元の年次訓練

サイバー保険について

中小企業向けサイバー保険は 年額10万〜50万円程度。補償内容:

- 第三者(顧客・取引先)への損害賠償

- フォレンジック調査費用

- 危機管理コンサル費用

- 営業損失補償

100%カバーはできませんが、初期対応費用の補填には有効です。

よくある質問

Q. うちは特別なシステムを使っていないので、狙われないのでは?

A. 残念ながら 逆です。攻撃者は標的を選びません。インターネットに接続している以上、すべての企業がリスク対象です。「特別なものを持っていない」という認識自体がセキュリティ対策の優先度を下げる元凶になります。

Q. 予算が限られていて、5つの対策すべては無理です。何から?

A. MFA有効化(無料)→ オフラインバックアップ → パッチ管理徹底 の順で取り組んでください。この3つだけで70〜80%の被害は防げます。EDRとセキュリティ教育は、上記が完了してから検討します。

Q. 既にランサムウェアに感染しています。今すぐ何をすればよい?

A. まず 感染端末をLANから物理切断(5分以内)。次に 経営層・専門家に連絡(IPAやサイバー警察局)。シャットダウンはしないでください。詳細は本記事の「初動対応7ステップ」を順次実施。

Q. クラウド上のデータならランサムウェアは関係ないですか?

A. 誤解です。クラウドストレージ上のファイルもランサムウェアで暗号化される事例が増えています(OneDrive・Google Drive等)。クラウドであっても、書き換え不可(イミュータブル)バックアップを別途用意することが必要です。

Q. 個人情報が漏洩した場合、どこに報告すればよいですか?

A. 個人情報保護委員会に72時間以内の報告が義務化されています。同時に本人(情報の主体)への通知も必要です。法務・弁護士と連携して進めてください。

まとめ

本記事のポイントをまとめます。

- 中小企業が狙われる理由:対策が手薄・身代金支払い率が高い・サプライチェーン攻撃の踏み台

- 被害事例の共通点:MFA未実装・バックアップ不備・パッチ遅延

- 5つの予防策(投資対効果順):MFA → オフラインバックアップ → パッチ管理 → EDR → 教育

- 初動対応7ステップ:物理切断 → 報告 → 範囲調査 → 専門機関 → 漏洩判定 → 復旧 → 再発防止

- 身代金は原則払わない:復号鍵不送付率30%超・再攻撃リスク・法的リスク

- BCPの一部として整備:連絡網・代替手順・サイバー保険・年次訓練

ランサムウェア対策は、「やるか・やらないか」の二択ではなく、段階的に投資対効果が高い順に積み上げるものです。「できるところから始める」姿勢が、結果として被害を防ぎます。

c3index に相談する

シースリーインデックスは、中小企業の セキュリティ診断・MFA導入支援・バックアップ設計・インシデント対応サポート まで対応するシステム会社です。「自社の対策レベルを第三者に診断してほしい」「限られた予算で何から始めるべきか相談したい」「既に被害を受けたが、再発防止策を整理したい」——そうしたご相談にも対応しています。

製造業・物流・医療など、業種ごとのセキュリティ要件を踏まえた 現実的で持続可能な対策設計をご提案いたします。まずはお気軽にお問い合わせください。